Două noi rapoarte relevă cum "viruşii legali", produşi de compania italiană Hacking Team, pot fi folosiţi pentru controlul complet al dispozitivelor de comunicaţii mobile.

Italienii sunt suspectaţi că oferă aceste servicii contra-cost, mai multor guverne din lume.

Hacking Team funcţionează din 2001, are sediul central la Milano şi operează cu doar 50 de angajaţi. Compania promite clienţilor săi că "

preia controlului ţintelor şi le monitorizează, indiferent de metoda de codificare sau mobilitate". Un slogan de marketing sună cam aşa:

"Fii cu ochii pe ţintele tale şi condu-i din telecomandă, din faţa unui singur monitor".

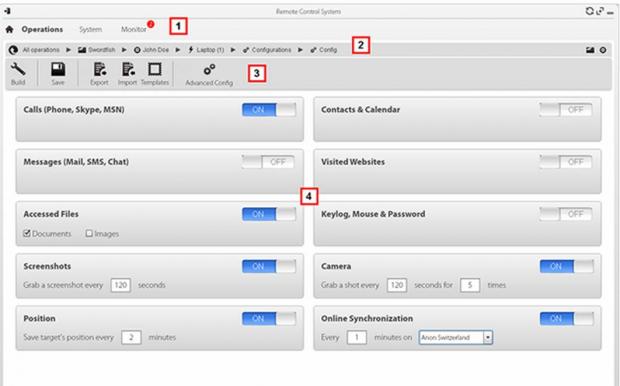

Descoperirile precedente sugerau că aceste manevre erau posibile numai pentru urmărirea activităţii computerelor desktop, dar conform informaţiilor obţinute de firma de securitate informatică Kaspersky Lab, în colaborare cu Universitatea din Toronto, Hacking Team a elaborat un soft, numit Remote Control Systems (RCS), capabil să penetreze toate telefoanele mobile inteligente.

"

Ultimele noastre descoperiri au identificat module mobile care sparg toate platformele mobile bine cunoscute, inclusiv cele Android şi iOS", spune Sergey Golovanov, specialist Kaspersky.

"

Aceste module sunt instalate folosind elemente de infectare, special executate pentru Windows şi Macs, care deja rulează pe computere virusate. Ele traduc controlul total al computerului. Fără ca victima să ştie, se poate activa microfonul, iar camera poate face poze sau filma, oferind în acest fel date constante despre statutul ţintei. Aceste instrumente sunt mult mai puternice decât metodele tradiţionale de spionaj", susţine expertul IT.

Dacă există acces direct la telefon sau dacă proprietarul telefonului se conectează la un computer deja virusat, softul de spionare se instalează automat pe dispozitivul mobil.

Spre exemplu, odată intrat într-un iPhone, virusul poate fi acţionat de la distanţă şi poate accesa şi activa mai toate aplicaţiile telefonului:

controlează sistemul Wi-Fi, GPS, GPRS, înregistrează voce, deschide mailul, SMS-urile, MMS-urile, afişează toate fişierele, istoria paginilor web vizitate, elementele de cookies şi cached, agenda telefonică, istoricul apelurilor telefonice, schimbarea cartelei SIM, deschide microfonul şi camera şi poate intercepta tot ce se transmite prin WhatsApp, Skype şi Viber.

Virusul poate fi cu greu depistat, iar pentru aceasta este nevoie de instalarea unui soft anti-virus special. Chiar şi atunci, virusul îşi poate activa un "scut" şi îşi poate masca prezenţa, prin ştergerea totală a urmelor sale.

Hacking Team susţine că produsele sale sunt folosite în scopuri legale, în programele de interceptare guvernamentale şi adaugă că nu face afaceri cu ţări inamice NATO sau cu regimuri de putere opresive.

Cu toate acestea,

există surse care spun că aplicaţiile de spionaj au fost folosite ilegal în Turcia, Maroc şi Arabia Saudită.

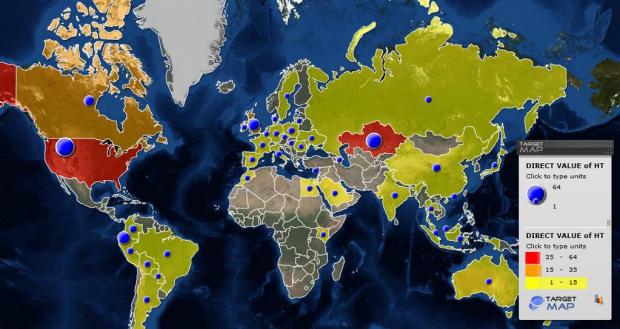

Compania de IT italiană controlează softurile de spionaj prin servere de tip command&control (C&C).

Cei de la Kaspersky au descoperit peste 350 de astfel de servere, localizate în mai mult de 40 de ţări. Numai în SUA au fost identificate 64 de servere C&C. Surprinzător sau nu, în Kazakhstan se găsesc 49, iar în Marea Britanie au fost depistate 32 de servere de interceptare şi monitorizare.

În România se află cel puţin un astfel de server.